以前に、リアルタイムで地震のプッシュ通知をする方法について紹介していましたが、能登半島地震では高頻度で余震が発生しているため、条件をつけて通知する地震を仕分けする方法を検討します。

この内容は、このリンク先で紹介しているhsboxで利用できるようになるかもしれません。

以前に、リアルタイムで地震のプッシュ通知をする方法について紹介していましたが、能登半島地震では高頻度で余震が発生しているため、条件をつけて通知する地震を仕分けする方法を検討します。

この内容は、このリンク先で紹介しているhsboxで利用できるようになるかもしれません。

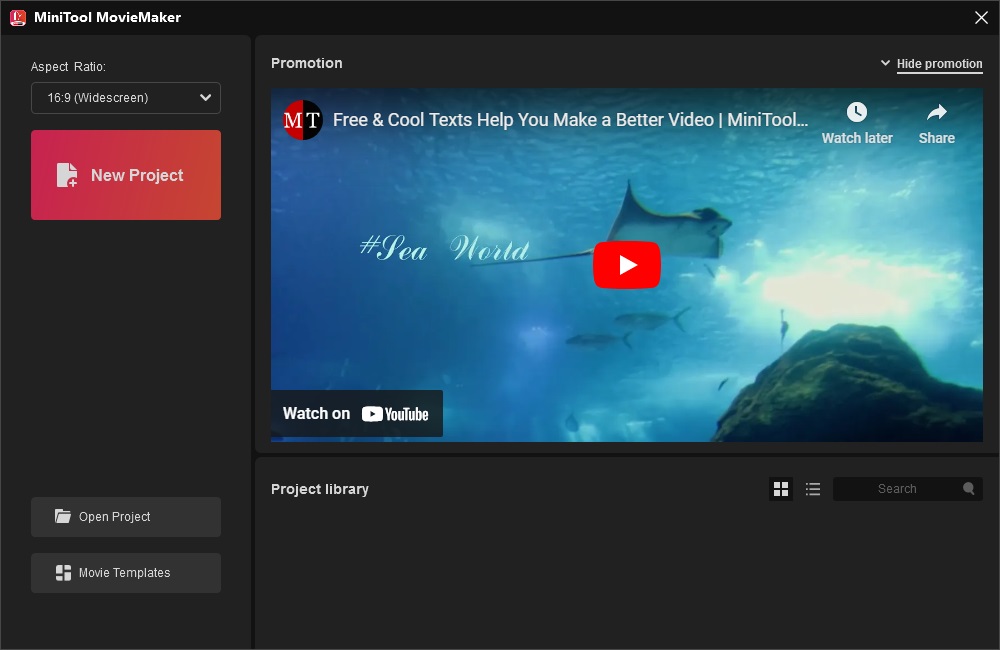

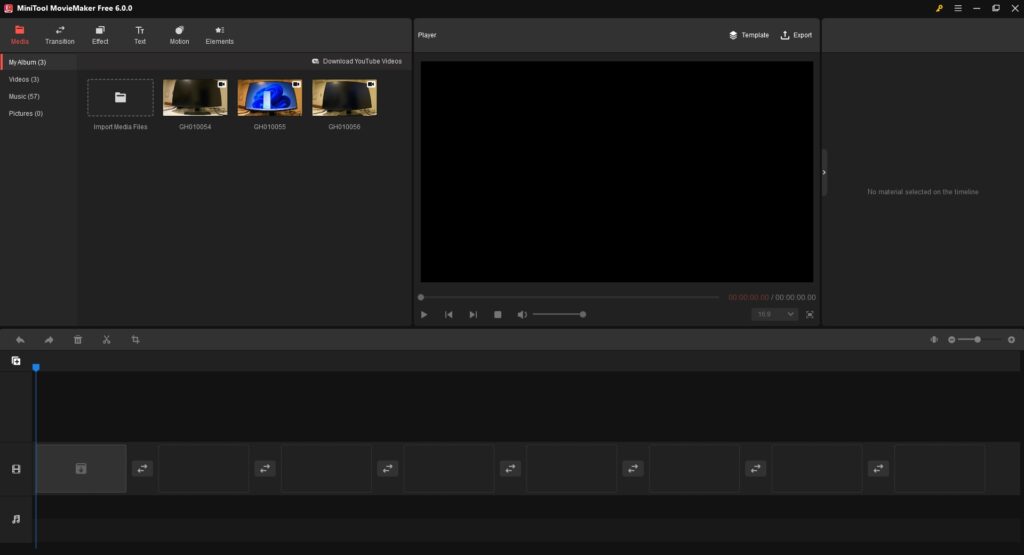

MiniTool MovieMakerは、Windows用のビデオ編集ソフトウェアで、一通りの機能が揃ったツールです。無料版では出力の動画ファイルの再生時間に制限がありますが、最初の3回は制限なしということで試しています。

無料版でもフル機能が使えて”透かし”もなしなのでちょっと使いたいという場合は丁度いいかもしれません。

PCは、動画編集用に購入したLenovo E540(RAM 16GB) ノートPCを使用しました。

MiniTool MovieMakerは、Windows用のビデオ編集ソフトウェアです。無料でダウンロードでき、ある程度は直感的な操作ができるので、マニュアルやヘルプを見なくても使えるソフトウェアです。

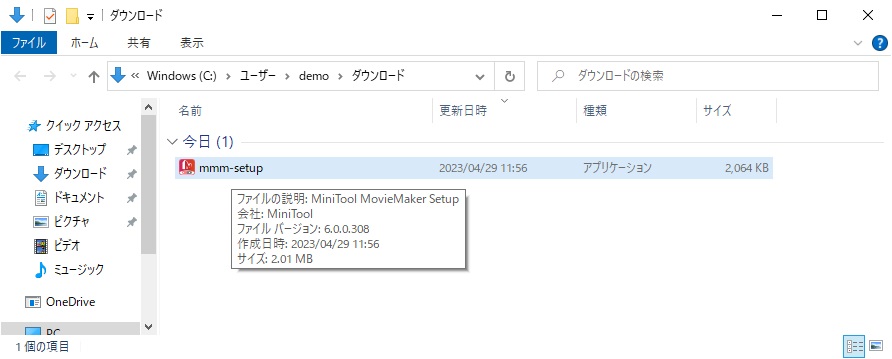

ダウンロード

MiniTool MovieMakerは、以下のURLからダウンロードできます。

https://moviemaker.minitool.com/jp/

「無料ダウンロード」ボタンをクリックし、ファイルmmm-setup.exeをダウンロードします。

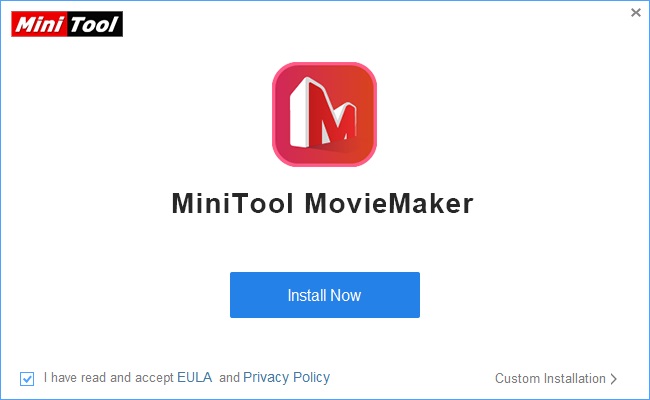

インストール

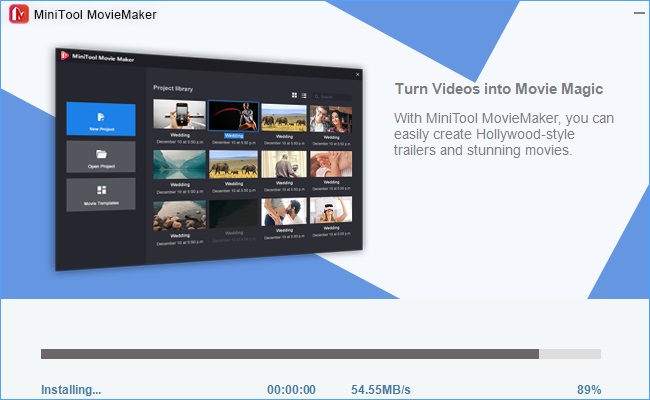

ダウンロードしたmmm-setup.exeをダブルクリックして、インストールを開始します。インストールは、簡単に完了します。

以上がMiniTool MovieMakerの導入手順です。4ステップ程度な操作で、10分程度で導入できてビデオ編集を始められるため、初心者から上級者まで幅広く簡単に導入できるソフトウェアといえます。

導入時間か短くできているのは、チュートリアルやサンプルなど初心者向けのコンテンツが含まれていないため、ダウンロードサイズを小さくできていると推測されます。このため、全くの初心者は戸惑うことがあるかもしれません。

インストールが終了したら、MiniTool MovieMakerを起動することができます。「Start Now」ボタンをクリックすると、ソフトウェアが起動します。

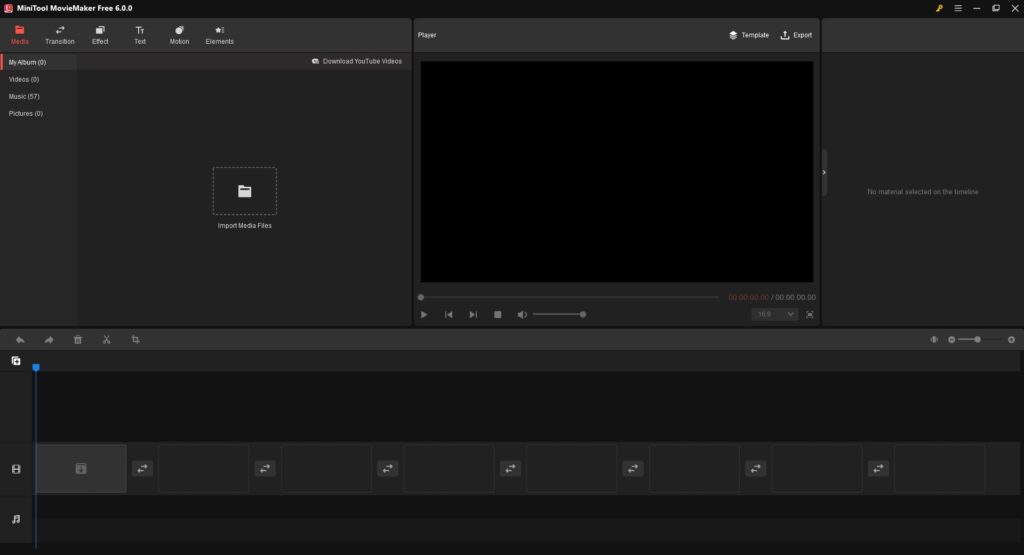

最初に、新しいプロジェクトを作成する必要があります。そのためには、画面上部の「New Project」ボタンをクリックします。最初は、何も入っていない空の編集画面が表示されます。音楽を追加する場合は、最初は何も追加されていないため、「Download」ボタンをクリックして使用したい音楽を追加する必要があります。

チュートリアルは、クラウド上にあるようですが、日本語のものはなさそうです。

英語が不得意な初心者には厳しいのではないでしょうか?

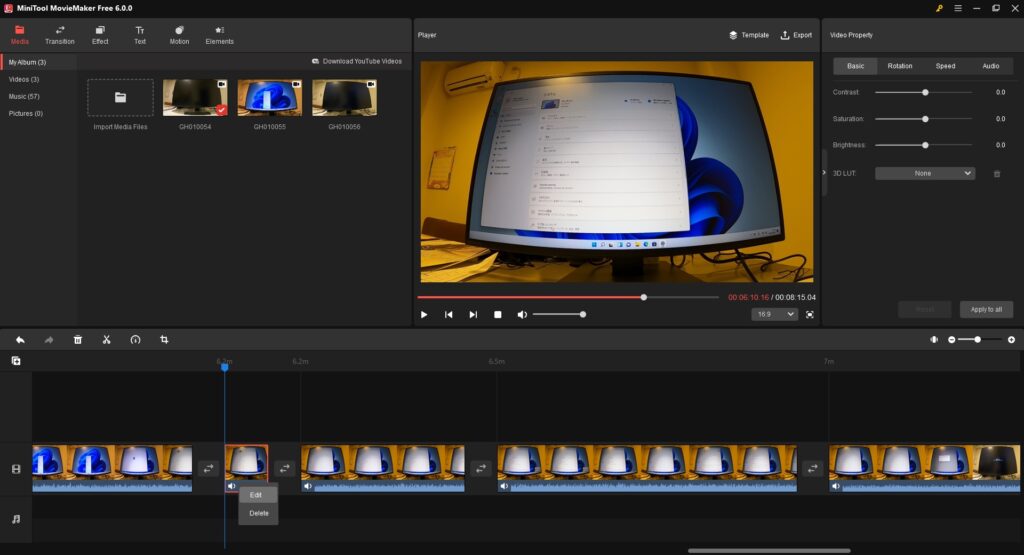

動画追加と切り貼り

動画を編集するには、まず「Import」ボタンをクリックして、編集したい動画ファイルを選択します。切り貼りは直感的に操作ができ、編集したい部分を選択して、編集ツールを使用して必要に応じて調整します。ただし、長時間の編集には向いていないと感じる場合があります。また、動画の順番を入れ替えたり、動画を移動したりする場合、画面外に出るとうまく操作できない場合があります。

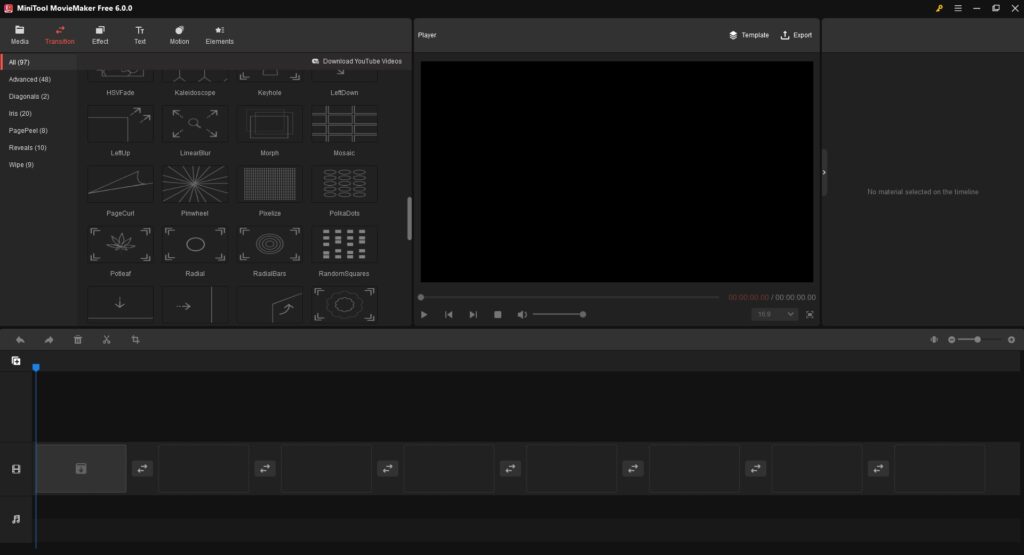

シーン切り替えの方法をTransitionで指定します。

いろいろな遷移方法から選択できます。使う人は使うのかもしれませんが、私には、いまいち使い道がない感じです。

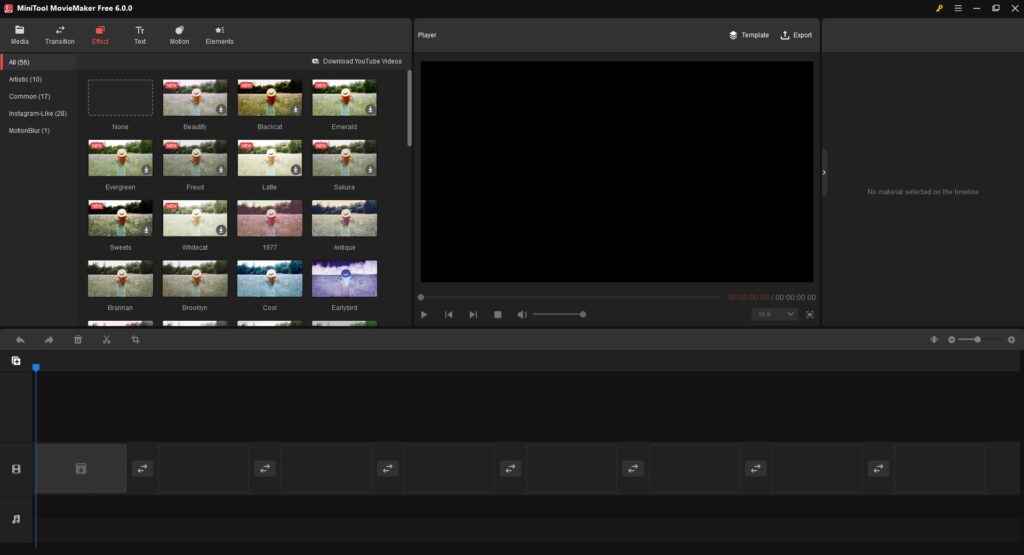

エフェクトは一通りそろっている感じがします。領域を指定してエフェクトを掛けられれば使いみちが広がりそうですが、現状は全体にのみに適用できます。

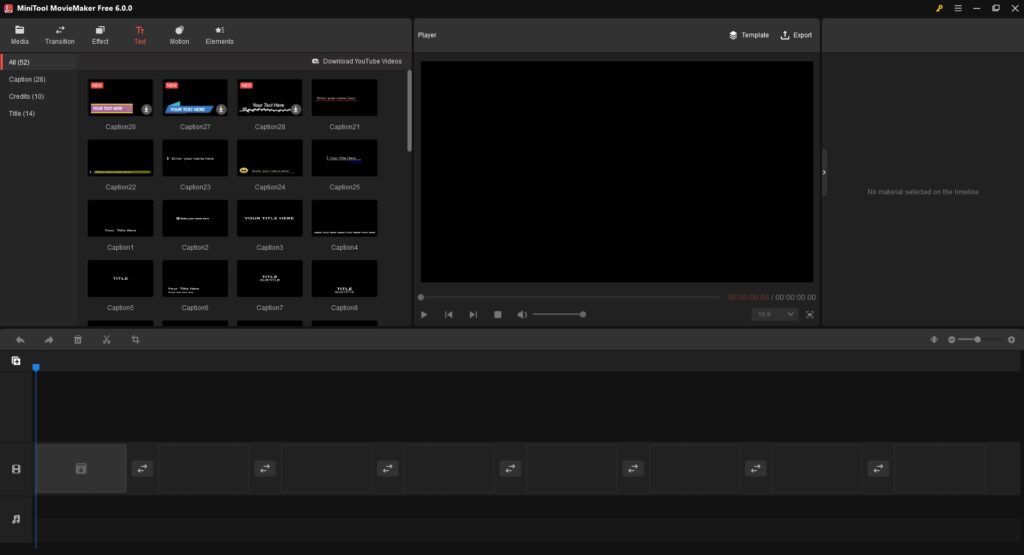

テロップなどの追加

テキストを追加するには、新しいトラックを追加して、”Text”ボタンをクリックします。テキストの挿入は直感的に行えますが、日本語のフォントの調整が十分でなく、古臭さを感じる日本語フォントです。無料フォントを利用しているからかもしれませんが….。

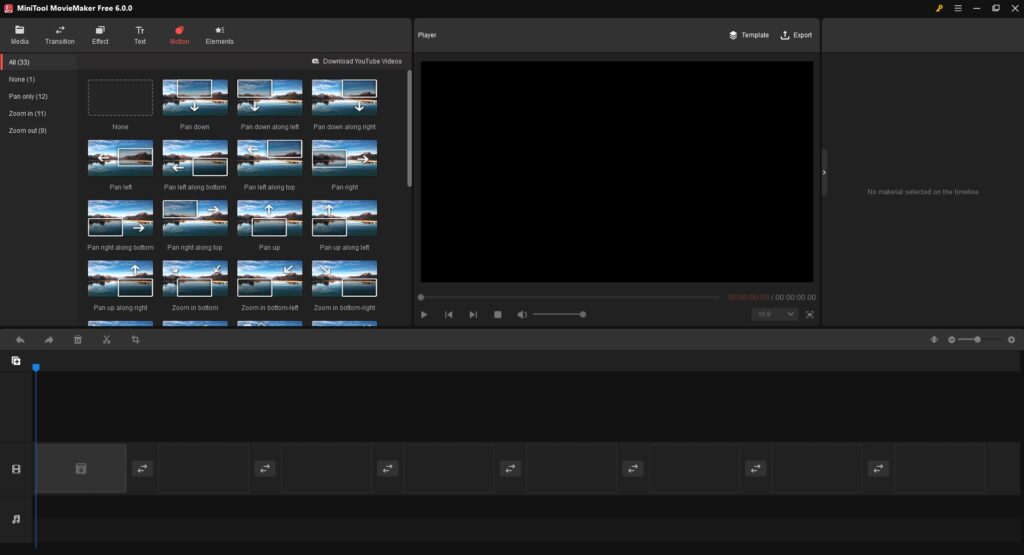

ズームが分かりにくい

MiniTool MovieMakerは、画面内の一部を切り出して拡大するという加工はできない感じがします。

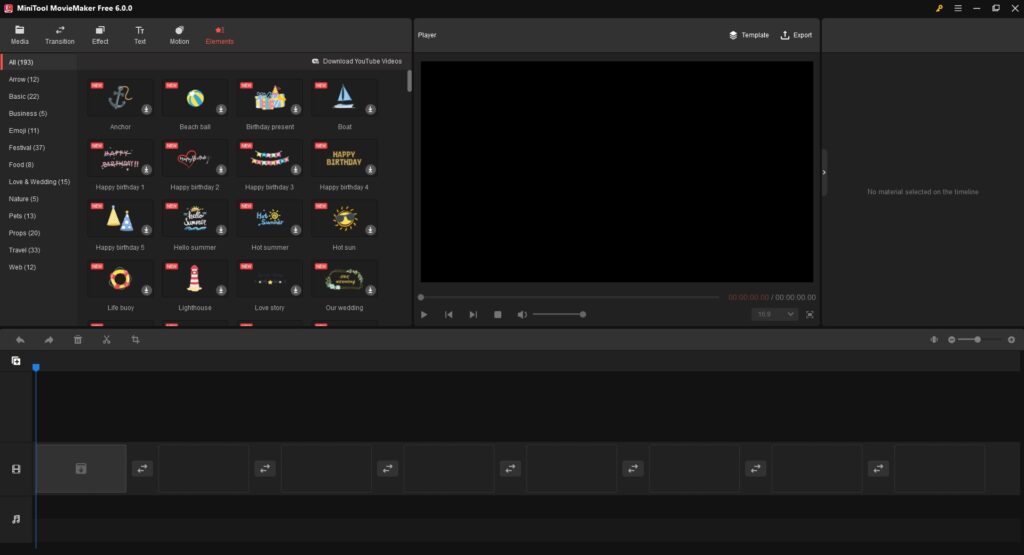

エレメントが、200個ほど用意されているが、基本的な図などは欲しい。

いろいろ揃ってはいるが使い始めると、細かいところでいろいろ欲しいものがないのが見えてきます。

動画素材をインポートします

楽曲の追加は直感的にできる

ボリューム調整や動画の切り替えが視覚的にはできない感じです。 細かい操作ができないのかもしれません

。

切り貼り

動画編集でよく使う動画の切り出しは比較的直観的に可能です。コマ送りで細かい位置での切り出しについてはいまいちな操作性でした。挿入についてはなかなかてこづりました。たぶん何か方法があるのでしょうが..。

キャプションの位置が編集で配置した位置と微妙にずれる

ほぼ日本語化できてはいない。このため、 英語が得意でない人には厳しいかもしれません。 ただ、他の動画編集ソフトを利用した経験があればほとんど直感的に使うことができるので、存在する機能や部品を使う分には問題ないでしょう。

使い込むと、いろいろ細かい点に気になるところが出てきます。日本語化など今後の強化に期待したい。

結論は、BRAVIAの2023年3月ころにアップデートされたソフトウェアのバグと推測します。設定で回避できました。

さて、1年以上問題なく使えて動いていたBRAVIAですが、急にときどきとまる事象が発生しました。

hsbox(ホスボックス)のせいじゃないかと濡れ衣を着せられたhsboxですが、予想どおり濡れ衣でした。 hsboxはBRAVIAと組み合わせても何も問題ないのでつかってみてください。話がずれてしまいました。

最初、電波状態が悪いのではないかとアンテナケーブル等を変えてみましたが、並列でつながっているHDDレコーダでの受信は問題ないので、局所的な問題ということは明らかでした。テレビでアンテナレベルと確認すると”60”で、低いかなと思われるレベルですが、テレビの表示では「受信可能範囲内」でした。 念のためテレビにつながっているアンテナケーブルを4K/8K用の最新のものに交換してみましたが、レベルは全く変わりませんでした。 → ある意味予想通り。。。

ネット検索の結果、次のような情報を発見

https://bbs.kakaku.com/bbs/K0001247735/SortID=24293158/

モーションフローの設定を カスタム → オートに 変更して直ったという情報もみつけた。

モーションフローの設定を確認したところ「オート」になっていた。

これを「オフ」に切り替えて試してみると。

→ かくかく の動きはなくなりました。

以上。

→ これはどうみてもモーションフローのソフトウェアのバグなんじゃないでしょうか。。。

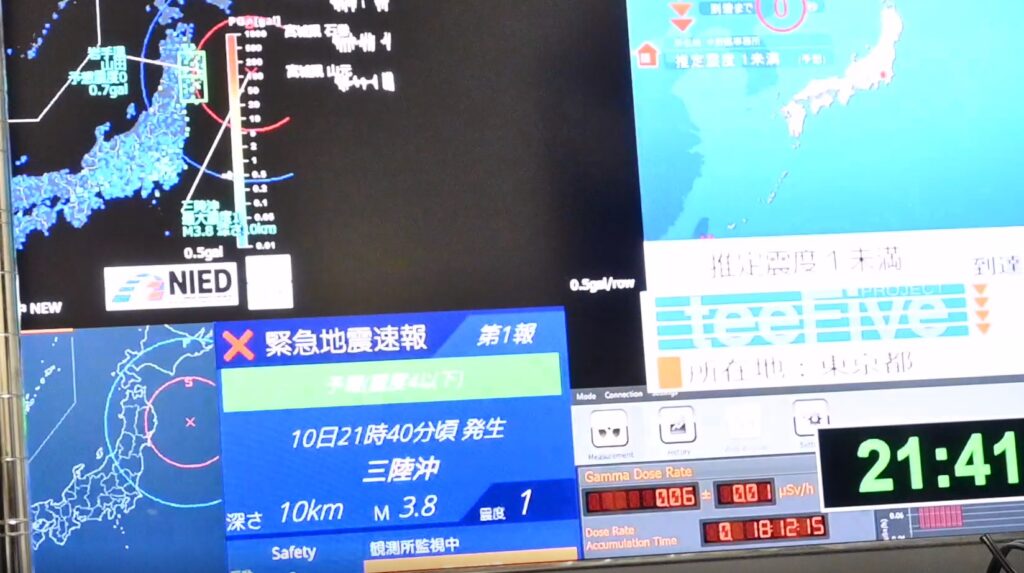

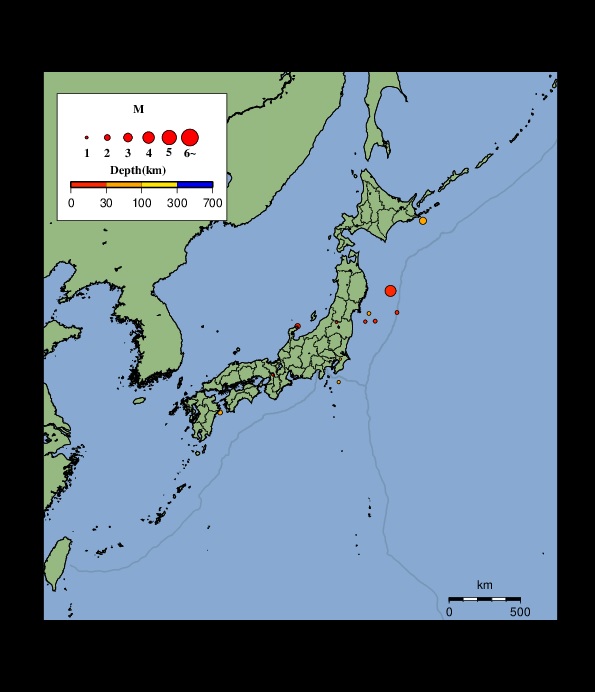

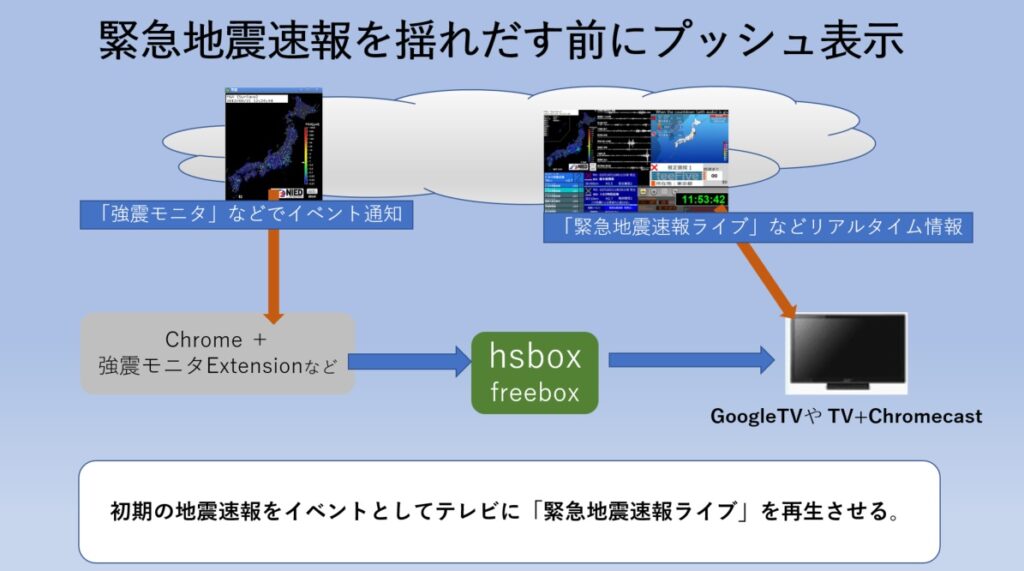

2022/3/10 21:40頃に発生したM3程度の地震(規模が小さいので公開情報で規模等を正確に確認できていません)のhsboxの地震速報通知システム(システムについてはこっちを参照してください)でテレビに映した映像です。

最初に表示した映像は上の画像ですが、実はこれを表示する前にYouTubeの広告映像が10秒程度流れています。YouTubeが広告を流さないか、YouTubeプレミアムの契約をしていれば、本格的に揺れる8秒前には、つまり上の画像での赤の円のS波到達の8秒前にはどのくらい揺れそうなのかを把握できそうです。

今回通知の状況を記録した地震の震源は、三陸沖200kmほどのところでした。想定する震源やその場所によって状況は変わるでしょうが、南海トラフ巨大地震でも似たような距離で、似たような観測機器の整備状況であれば同様な結果になると推測されます。

下は実際に撮影した動画です。黒画面からスタートしますが、これは普通にテレビ番組を見ていて緊急通報画面に切り替わったところです。切り替わったところからカメラを置いて撮影開始しているのでその分の時間(だいたい2、3秒くらい)がかかっています。

このようにYouTube広告が流れるのは、2,3回に1回くらいの頻度です。広告が流れなければそれだけの時間余裕をもって情報確認ができそうです。

YouTubeさんには緊急性が要求されるコンテンツには再生開始時には広告を入れない(長時間流している途中であれば流れてもいいかなと思いますが。。)とか、検討して抱けると嬉しいですねぇ。

備えはしておくとして、本当に大きく揺れる数秒前にでも直前にこれから何が起こるのか分かれば少しは役に立つ何かできるのではないでしょうか?

南海トラフ巨大地震が 今後40年以内に発生する確率は「90%程度」 といわれている。明日にも起こるかもしれないかもしれないが、だいぶ先かもしれない。かといってずっと身構えているわけにもいかない。ちょっと揺れたからと言ってびくびくするのも疲れる。そこで、揺れる前にそれが巨大地震かどうか、どの程度の地震かわかるようにできれば、本当に揺れ始めるまえ数秒間に準備ができるだろう。かなり前から揺れ始める前にエリアメールで警報を受け取れる状態にはなっている。しかし、震源地や地震規模の情報は揺れ終わってから受け取る感じになっている。つまりアラートが鳴ってもどの程度の規模の揺れなのかを把握できていないので大げさな回避行動をとることはないだろう。これでは、本当に大きく揺れたときにその場にとどまるので精一杯かもしれない。

そこで、実際に揺れだす、どの程度前に状況把握できるのかトライしてみます。具体的には普通に生活している状態で、リアルタイムで監視されている地震観測網の情報での地震検知をキーにしてテレビに表示する。最初にテレビに表示された情報で、どの程度余裕をもって確認できそうか見る。

構成は次の通り。

「イベント通知」、「緊急地震速報ライブ」は複数方法がありそれぞれ選択することができます。

ここでは、すべて無料で構成できて、もっとも早く情報を得ることができるものを試してみます。

■システム構築、設定方法、設定手順

0)「イベント通知」方法の選択。 気象庁から提供されるリアルタイムデータなどをもとにしたイベントを使用します。いろいろなAPIでイベント情報が提供されていますが、できるだけ早いタイミングで(エリアや震度など)自分が欲しい情報拾えるものであればと何でもよいです。状況によっては有料のものを選択してください。IFTTTなどの連携Webサービスと組み合わせて連携する方法もあります。

ここでは、無料のものうちでも早い「強震モニタExtension」を選択しました。

1)Chromeにプラグイン 「強震モニタ Extension」追加します。

1-1)右上の「:」(点は3つ)をクリック

→「その他のツール」→「拡張機能」

1-2) 拡張機能の上の検索欄で 「強震モニタ」を検索

” 強震モニタ Extension”が見つかるのでこれを有効化する。

2) 「強震モニタ Extension」の設定

2-1)Chromeを再起動

2-2)右上の金槌のようなアイコン(拡張機能)をクリック。

2-3)一覧の中より「強震モニタ」をクリック

2-4)開いた 「強震モニタ」 ウインドウの真ん中下の「設定」をクリック

2-5) ”設定1”タブでエリアや通知震度などを設定

2-6)”設定2”タブで地震情報の送信URLを設定

※設定するURLは後述

3)hsbox(freeBox)を構築します。

詳細手順はつぎのURLを参照:利用開始までの準備

4)テレビに表示したい「緊急地震速報ライブ」などの対象を選択します。

URLを確認します。

例:https://www.youtube.com/watch?v=tcRvI1rSokk

このURLのパラメータ部分「 tcRvI1rSokk 」をコピーしておきます。

※このURLは時々変わるのでそのたびに更新が必要です。

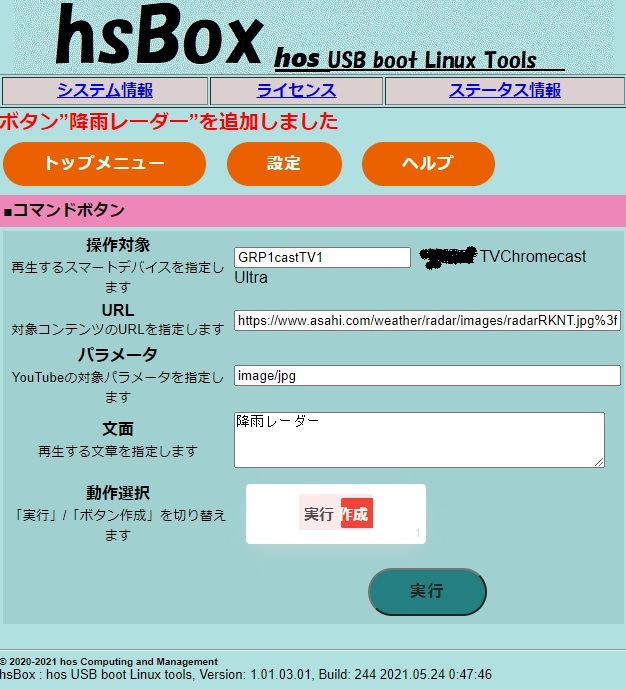

5)hsbox(freeBox)での設定確認

パラメータでYouTubeをhsbox(freeBox)でテレビに表示できるか確認します。 スマホ向けの画面”コマンドボタン”を使ってテレビに表示するボタンを作成します。作成したコマンドボタンにポイントして、hsbox(freeBox)の操作用URLを確認します。

6) 「強震モニタ Extension」のURL設定

上の 2-6)のURL設定に 5)の操作用URLを設定します。

操作用URLの大体のパラメータ構成はつぎのとおりです。

http://<hsboxのIP>/sp/cbtn.php?tgt=<対象のデバイス名>&p2=<テレビに表示するYouTubeのパラメータ>&cmds=1

設定は以上です。

■検証状況

震度0未満の地震はかなり頻繁に発生しています。ゆれが到達する範囲が狭く、あまり参考にならないので、震度2以上の場合にイベントを飛ばして確認中です。映像データが取れたら公開しようと考えています。これまでに何回か震度3クラスの表示を見ることができています。震源地がどこなのかにもよりますが、感触としては揺れる3から5秒前に表示できそうです。継続して確認してみます。

2022/3/11追記 ■2022/3/10に発生した地震での検証結果を掲載しました。→ こちらへどうそ

今回は、リモートからの操作ということで、色々操作してみる方法の紹介です。

先に紹介したhsboxの使い方は高度なメニューを利用する方法でプッシュ通知をする方法でした。今回リリースされた無料版hsbox(freeBox)ではWeb画面からスマートディスプレイやスマートスピーカーを操作できます。

freeBoxでは、次の操作を利用することができます

・URL指定での動画(mp4)、音声(mp3)、画像(jpg)を再生する

・YouTube動画をYouTubeのパラメータで再生する

・文面(テキスト文字列)で指定した音声を再生する

※画像:hoscmサイトより

下の動画:YouTubeより hsbox起動時にスマートディスプレイを見つけるとこの動画を再生します。

hsboxやfreeBoxはあまり手間をかけることなく今回紹介した以外にもいろいろ応用ができるのでプッシュ通知やスマートディスプレイの活用をしてみたいかたは試してみるのもよいでしょう。

賃貸物件に入居しようと電力会社に電気の開通を依頼したら、その部屋はうちの電力会社の管理下にないという返事でどこに開通を依頼したらよいのか分からない状態になり、電気が使えない問題が発生しました。

前の入居者が、不動産管理会社に連絡なしに電力会社をどこかの新電力に切り替えたようです。

2021/6/28追記

結局のところ開通はでき来ましたが、その原因は明確には分かっていない。下に追記します

「賃貸アパート、マンションでも電力会社の乗り換えは可能」など、引っ越しを契機に新電力会社にきりかえようという記事が多数みられる。「 大家さんに相談せずとも、近隣など誰にも迷惑をかけることなく、自由に電力会社を乗り換える 」とあるが、次の入居者や不動産管理会社に迷惑をかけるのはいかがなものだろう。

そこで、その対策を考えてみる。

●どこの電力会社の管理下にあるのかの確認方法はあるのか?

→ 無数にある新電力に1つづつ連絡するわけにはいかない。どこか1か所で確認できるようになっていればよい。が今はそうなっていない??

●賃貸物件の退去時に自動で戻せないのか?

→ そもそもそこじゃないような、 引っ越し時に切り替えると、何の手違いか引っ越した後に電力会社が切り替わるという謎な事態が生じているようだ。 何かのミスをガードするとか何か対策が必要と思われる。

●そもそもどんな仕組みで切り替えている??

→ 切り替える仕組みの仕様自体に何か大きな考慮漏れなど問題があるのかもしれない。 上の件、異常系ではなく、単純なシーケンスで発生しそうな話で、仕様バグのような感触がある。

謎ばかりが増える話だ。

2021/6/28追記

上記の通り解決はできています。 結論は「 その部屋はうちの電力会社の管理下にないという 」という回答自体が誤りということだそうです。

窓口担当者にそのような回答をさせてしまう教育とか情報発信になっている電力会社の体制に問題がありそうです。 その要因は教育とかなのかもしれませんが、このようなパターンを受け付けるサポートセンターの営業時間が昼間のみという時間制限に影響しているかもしれません。サポートセンターが24時間営業でないと窓口が案内しにくいのかもしれません。

いずれにしても、電力会社のカスタマサポートはいまいちな感触です。かといって新電力のほうはどうかというと、質問に対する回答さえありません。。。。。。

USB に構築し、インストールなしにUbuntuを使う方法です。

ちょっとイレギュラーな使い方ですが、hsboxをライセンスなしで使う方法です。hsboxのライセンスがないのでhsboxのフル機能は使えませんが、Ubuntuは普通に使えます。 もちろん、下の手順はhsboxのライセンス有でも可能です。

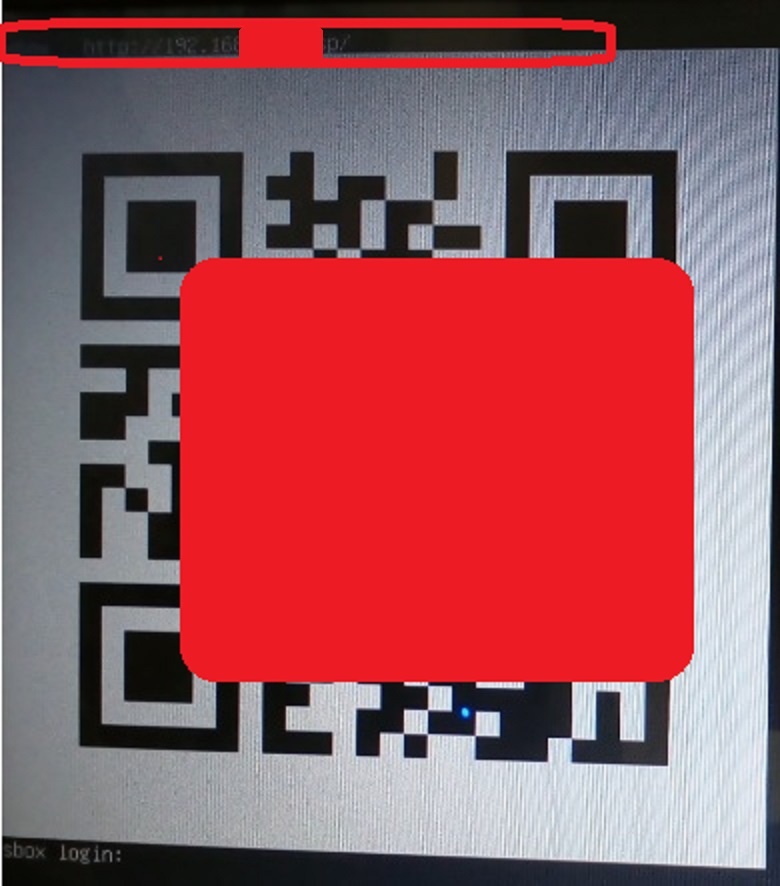

hsboxの「利用開始までの準備」の手順に従い、ライセンス登録の手前(Ubuntuへのログイン)まで行います。

次のコマンドを実行します。

sudo systemctl isolate graphical.target

これでGUIモードに切り替わります。

以上で、普通に使える状態になります。

■hsboxのライセンスが有る場合は、QRコードをスマホのカメラでスキャンすることでアクセスできます。そしてスマホのブラウザ操作で、GUIモードに切り替え可能です。

また、アクセス先URLは上部に記載しているので、このURLを手入力してアクセスすることも可能です。

「WiFiに繋がらない」、「インターネット未接続となる」などで検索すると多数の記事が見つかり、そこには「使用デバイスの不具合」、「無線LANルーターに不具合」などの記載があり、その対処は「スマートフォンの機内モードのONとOFFを切り替える」とか「スマートフォンのネットワーク設定をリセット・再設定」とか書いている。その対処で動くようになることがあるかもしれないが、原因が特定できておらず、再発する可能性が高い。つまり解決したことにはならないことが多々あるに違いない。

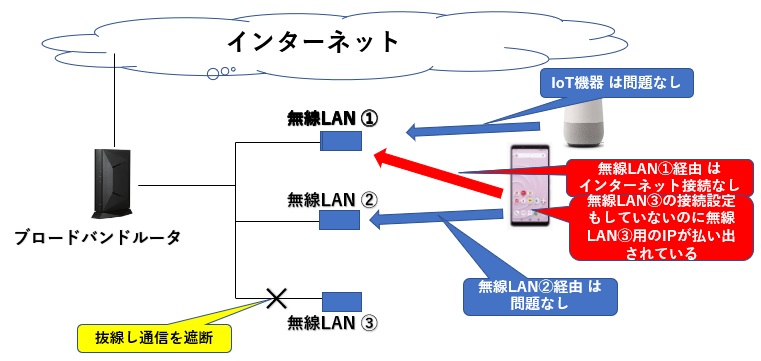

ここでは、ほかのサイトに書かれていない(稀な?)パターンの調査&解析とその解決までの記録である。 タイトルを「ぐるぐるnest 」としたが”その1”ではnestの話を書こうとしていたところ発生した別パターンのトラブルについて書く。

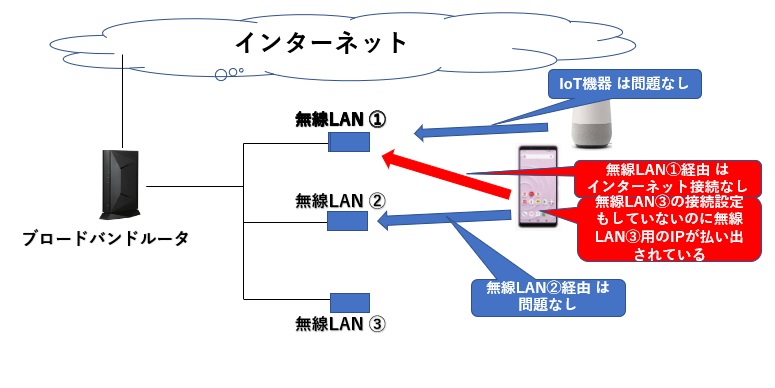

AndroidスマホをWiFiにつないで使用していた。ある時点までは問題なくWiFiを利用できていたが、部屋を移動して別の無線LANを使用して元の部屋に戻ってきWiFi接続を切り替えるとWiFi(無線LAN)には接続できているが「インターネット接続なし」となりネット利用できなくなる。

同じ無線LANに接続してほかのIoT機器(Google home、SiwtchBotHubやNature Remo)はインターネットに接続できている。

この状態で、他のサイトの記事を参考に対処するなら、Androidスマホの再起動や、WiFiオンオフの設定や無線LANの再起動だろう。 いずれの対処も効果なく症状に変化はなかった。過去には似たような症状のときに、無線LAN再起動することで復旧したことはあったが、今回はそのパターンではなさそう。

「原因特定なくして解決なし」ということで原因調査を開始した。

まず大まかな切り分けから。

よくあるサイトの対処手順を参考に切り分けてみる。

1. まずスマートフォンそのものが壊れていないかを確認

他の無線LANにつないで使う分には問題なく使える

→ 「 スマートフォン そのものの故障」ではない

2.「スマートフォンの機内モードのONとOFFを切り替える」

OFFにするとつながらない。ONに戻しても「インターネット接続なし」の状態に変化はない。 →「機内モード」の問題ではない

3.「スマートフォンのwi-fiのONとOFFを切り替える」

OFFにするとつながらない。ONに戻しても「インターネット接続なし」 の状態に 変化はない。 →「WiFi ON/OFF」の問題ではない

4. 「スマートフォンのネットワーク設定をリセット・再設定」

無線LANに接続できているので、スマートフォン側の設定の可能性は極めて低い。もし、設定の問題だとしてもいきなり再設定ではなく設定が妥当か確認する作業が必要だろう。 ということで、後で確認する。

5.「スマートフォンを再起動」

スマートフォンが異常な状態になっているなら、これで復旧するかもしれない。

再起動しても 「インターネット接続なし」 の状態に 変化はない。 → 一時的な異常な状態という問題ではない。

ということで、よくあるWiFi接続問題を取り扱うサイトには書かれていない何らかの問題が発生していると推測された。

戻って、スマートフォンのネットワーク設定を詳細確認してみた。 設定詳細を開くと、スマートフォンに払いだされたIPとゲートウェイIPは目を疑うものだった。いや、これではインターネットにつながるはずがない。これで、無線LANに接続できているのにインターネットに接続できない直接的な原因は理解できた。

なぜそうなったかの調査と根本対策は。ここから始まる。

とりあえず復旧させてみよう。”プライバシー….” という項目を長押しするとMACアドレスをランダムにするかデバイス固有のものにするか切り替えることができる。これを使ってIPアドレスをDHCPに再払い出しを要求してみる。 とりあえずIPアドレスは想定通りのものに変わりインターネット接続は復旧した。

→これで、 「インターネット接続なし」 の直接の原因は”割り振られたIPアドレスにある”ことが確認できた。

問題の「目を疑ったIPアドレスとゲートウェイIP」は、遠く離れた場所に最近追加した無線LANの無線LAN側のDHCP設定で指定したものだった。

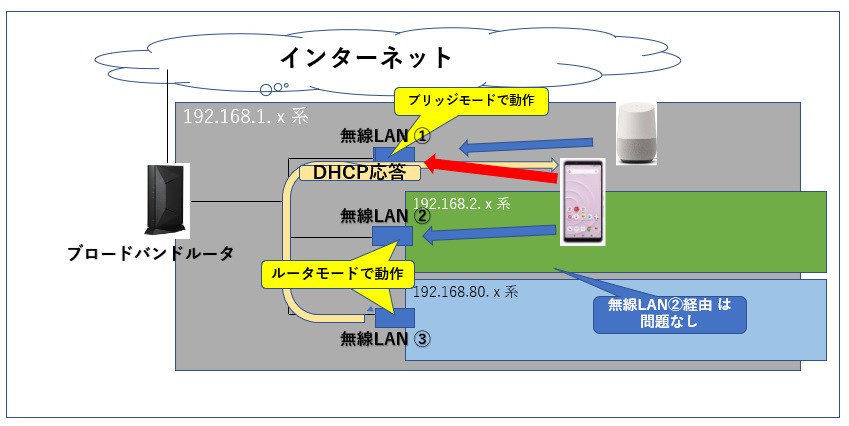

ここまでの状況を図で整理すると次のようになる。

この挙動は、かなりありえないことが起きていそうなことが理解できるだろう。ただ、事実起きているのだから、この事象発生には何か原因があるのは間違いない。こういう問題は、”ありえない”と最初から起こりそうにないことを除外してしまうと永遠に解決できなくなる。切り分け調査を一歩一歩進めるのが解決への近道である。

さて切り分けをどうするかを考えようとしていた矢先、「インターネット接続なし」問題が再発した。 今度は、 ”プライバシー….”を使ってIP再払い出しを試みるも復旧しなかった。なおかつ、IP再払い出し要求をするたびに確かにIPが変わっている。そのIPは無線LAN③用のものだ。無線LAN③からIPが払い出されているのは間違いなさそうだ。では、どのような経路で払い出されているのだろう。WiFi接続の認証後、IP払い出し要求するときに無線LAN③からの電波を受け取っているのだとしたら、…

無線LAN③の電源を切ることで解決できそうだ。しかし、必要だから無線LAN3を用意したわけで、いつも電源を切っておくわけにはいかない。そこで、まず電源は切らずに無線LAN③のWAN側のケーブルを抜線してみる。

無線LAN③のWAN側のケーブルを抜線して 、スマホで「 IP再払い出し要求 」をすると正しいIPが払い出されて、インターネット接続に成功した。

これで、このトラブルのメカニズムを理解できた。

ここまでの文面で分かる人は理解できたかもしれない。少し難解なところもあるので、再度整理しておこう。

仕組みは上の図の通りである。 問題は、無線LAN③のDHCP動作である。DHCPはLAN側設定であって、WAN側に流れるものではない。 無線LAN①に接続した機器は通常ブロードバンドルータが払い出したIPを利用する。これにより、IPは192.168.1.xxx、ゲートウェイIPは192.168.1.254となる。しかし問題発生時はIPが192.168.80.xxx、ゲートウェイIPが192.168.80.1となっていた。

192.168.1.xxとなるか、192.168.80.xxとなるかは、どちらのDHCPからの応答が早いかなど運しだいという状況だったわけだ。スマホ以外のIoT機器に問題がなかったのはたまたまといってよいだろう。いつかは同じ状態に陥っていたかもしれない。また、IoT機器は設計上リトライ回数を増やすなどが我慢強い復旧策を実装しているのが効いているかもしれない。

いずれにしても、根本原因は判明した。

問題原因は分かり、無線LAN③のWANケーブルを抜くことで解決したが、192.168.80.x系のIoT機器が使えない状態なので、いつまでもこの状態にしとくわけにもいかない。

無線LAN③の設定を見直してみる。 そもそも192.168.80.x系の通信がWAN側に漏れるのを防ぐべきで、基本的にはガードできているようだ。 だが、実際にDHCPのUDPパケットはWAN側から無線LAN③に到達して、それに対する応答をしている。 無線LAN③のWAN側パケットフィルタを見るとデフォルトで多数の設定が組み込まれているがDHCPパケットの破棄設定はなかった。

そこで、DHCPパケットをフィルタリングすることとした。根本対策は、「ネットワーク構成変更jする際は、境界を越えてDHCPパケットが流れないように設定を確認する、また設定を行う」とする。

※ネットワーク機器メーカは妥当になるように製品開発を行う際は十分に検討・検証してほしい。

トラブルの対処法は、小手先の対処では再発する。根本原因を調査して根本対策しましょう。

ちょっと、長くなりました。 タイトルの「ぐるぐるnest」は次の機会に書きます。このネタも今回と同じくらい長くなる予感がします。。。

スマート対応されたIPカメラも登場してきていますが、現時点のWebカメラのほとんふどは未対応でしょう。そこでスマート非対応のWebカメラからGoogle Nestやテレビに映し出すことにトライします。もう一つポイントは”プログラミングしない”ということです。hsboxを使用し、設定だけで実現します。

システム構成:

①IFTTTで 「Google Assistant」 をトリガに使用。

※機種によっては監視カメラ自体のアラームをトリガにできます

↓

②IFTTTの 「Webhooks」で、hsboxのAPIを操作。

↓

③ hsboxのメニューのコマンドで画像をURL指定指定して

スマートデバイスに 「cast」を実行

↓

④ Google Nestなどの スマートディスプレイや、

Chromecastが WebカメラにURLにアクセスし

ディスプレイやテレビに画像を表示

ここでは、hsboxのスマートサービス連携機能のクイックスタートガイドの設定が完了している前提で書きます。 つまり、「メニュー ゼロ」の呼び出しで、ディスプレイや テレビにhsboxのトップメニューが表示されるところまでの設定が完了している前提です。

①、②は上記の前提条件の設定状態で完了しています。個別の「シングルワード」での呼び出し設定を行うことで、より操作しやすくなります。

hsboxのメニューファイルをダウンロードします。設定変更していないなら、どのファイルも同じです。すでに変更していて、追加したい場合は、boxmenu.txtをダウンロードして編集します。

設定例:

メニューの 625番に 玄関に着けたWebカメラ(http://192.168.20.50:80/snapshot.jpg)を表示するコマンドを登録してみます。

625番なので、 boxmenu.txt ファイルの626行目をつぎのように更新します。※ boxmenu.txt ファイル の行は追加削除しないでください。行番号がメニュー番号に対応しています。先頭行(1行目)が、メニュー0番なので、メニュー625番は、626行目に相当します。

302,http://192.168.20.50:80/snapshot.jpg,-,625: 監視カメラ (玄関),カメラ,-